Titik akhir, yang merupakan perangkat fisik seperti laptop, desktop, dan ponsel yang terhubung ke jaringan, merupakan target yang berharga untuk penjahat cyber dan seringkali merupakan tautan terlemah dalam postur keamanan organisasi. Menegakkan prinsip privilege terkecil (POLP) pada titik akhir ini sangat penting untuk mengurangi permukaan serangan, mencegah gerakan lateral dan meminimalkan kerusakan potensial yang disebabkan oleh akun yang dikompromikan. Cara terbaik untuk menegakkan akses yang paling sedikit di titik akhir termasuk menghapus hak admin lokal yang berdiri, memanfaatkan ketinggian akses just-in-time (JIT) dan secara terus-menerus memantau dan mengaudit aktivitas istimewa pada titik akhir.

Lanjutkan membaca untuk mempelajari lebih lanjut tentang POLP, mengapa penting untuk menegakkan titik akhir dan bagaimana melakukannya secara efektif.

Apa prinsip hak istimewa paling tidak?

Prinsip Privilege Near (POLP) adalah praktik keamanan yang membatasi akses pengguna hanya ke sumber daya yang diperlukan untuk melakukan tugas -tugas tertentu. Memberikan hak istimewa yang berlebihan menciptakan risiko keamanan yang dapat dihindari dengan mengaktifkan akses luas jika suatu akun dikompromikan. Menegakkan POLP membantu menahan dampak pelanggaran dan membantu organisasi dari semua ukuran memenuhi persyaratan kepatuhan. Sementara usaha kecil mungkin tidak memiliki infrastruktur keamanan yang kompleks, menegakkan POLP adalah cara yang efektif untuk memperkuat keamanan titik akhir dan mengurangi paparan keseluruhan terhadap ancaman cyber.

Mengapa Anda harus menegakkan hak istimewa paling tidak pada titik akhir

Karena banyak perusahaan memungkinkan membawa kebijakan perangkat Anda sendiri (BYOD) dan mendukung pekerjaan jarak jauh, mengamankan titik akhir telah menjadi penting untuk melindungi jaringan organisasi. Pertahanan perimeter tradisional seperti firewall tidak lagi cukup. Setiap perangkat yang terhubung harus diamankan secara individual. Gagal menegakkan hak istimewa paling sedikit pada titik akhir memperkenalkan berbagai risiko keamanan baru:

- Hak Administrator Lokal: Jika pengguna memiliki hak admin lokal, mereka dapat menginstal perangkat lunak yang tidak disetujui dan menonaktifkan alat keamanan. Tanpa menegakkan hak istimewa pada titik akhir, salah konfigurasi menjadi lebih mungkin, dan penjahat cyber mendapatkan lebih banyak kekuatan jika titik akhir dikompromikan.

- Gerakan lateral: Jika titik akhir tunggal dengan izin yang ditinggikan dilanggar, penjahat dunia maya dapat bergerak secara lateral melalui jaringan, meningkatkan hak istimewa dan mengakses sistem kritis. Menegakkan hak istimewa paling sedikit membantu menahan pelanggaran ini dengan membatasi akses hanya pada apa yang diperlukan.

- Infeksi malware: Malware biasanya bergantung pada hak istimewa yang ditinggikan untuk menginstal pada perangkat. Ketika titik akhir dikonfigurasi dengan hak istimewa paling sedikit, malware cenderung menyebar dengan sukses, mengurangi dampak keseluruhan serangan dunia maya.

Praktik terbaik untuk menegakkan hak istimewa paling sedikit di titik akhir

Organisasi dapat memastikan pengguna memiliki hak istimewa paling sedikit pada titik akhir dengan menghapus hak admin lokal yang berdiri, memungkinkan akses JIT dan memantau aktivitas titik akhir untuk disalahgunakan.

Menghilangkan hak admin lokal berdiri

Ketika pengguna memiliki hak admin berdiri, mereka dapat menginstal perangkat lunak yang tidak sah, menonaktifkan kontrol keamanan dan membuat perubahan sistem yang tidak disetujui. Jika dikompromikan, akun -akun tersebut menjadi titik masuk yang berharga bagi penjahat cyber untuk menggunakan malware, mencuri data atau bergerak secara lateral dalam jaringan organisasi.

Untuk mengurangi risiko keamanan, organisasi harus menghapus hak admin lokal dari semua pengguna non-IT. Sebagian besar karyawan tidak memerlukan akses tingkat admin untuk melakukan tugas harian, jadi menghapus hak-hak ini segera meminimalkan permukaan serangan. Organisasi harus membuat pengecualian berbasis kebijakan untuk pengguna yang membutuhkan akses tinggi sementara. Namun, ketika organisasi melakukannya, mereka harus dengan jelas mengomunikasikan mengapa perubahan sedang dilakukan dan memberikan pelatihan karyawan untuk menawarkan dukungan dan mempromosikan adopsi.

Gunakan ketinggian akses just-in-time (JIT)

Dalam lingkungan yang paling tidak miskin, pengguna kadang-kadang mungkin membutuhkan akses tinggi sementara. Memberikan Hak Admin Berdiri mengalahkan tujuan POLP, itulah sebabnya Elevation Access Just-in-Time (JIT) sangat penting. Akses JIT mengurangi risiko dengan memberikan hak admin hanya bila diperlukan dan hanya selama akses itu diperlukan.

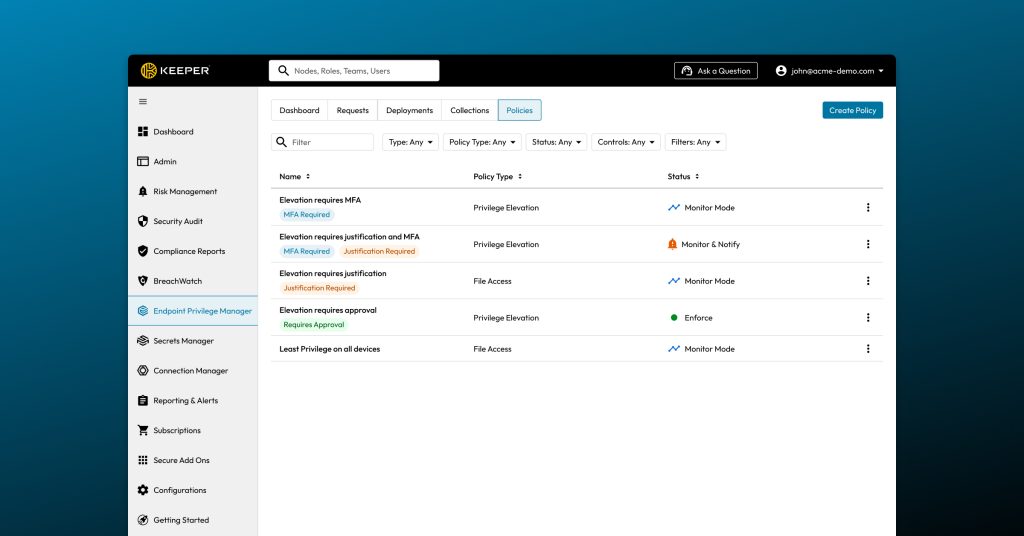

Organisasi pertama -tama harus menerapkan alat yang mendukung ketinggian JIT dengan Audit Trails, yang mencatat catatan terperinci untuk tinjauan kepatuhan dan keamanan. Untuk lebih memperkuat keamanan, organisasi harus memerlukan otentikasi multi-faktor (MFA) untuk semua permintaan ketinggian hak istimewa. Ini memastikan bahwa hanya pengguna yang berwenang yang dapat memperoleh akses tinggi, bahkan jika itu sementara. Dengan menetapkan batas waktu yang telah ditentukan untuk setiap sesi istimewa, organisasi dapat secara otomatis mencabut akses setelah tugas selesai, menghilangkan risiko akses yang tersisa.

Memantau dan mengaudit aktivitas titik akhir

Menegakkan hak istimewa paling sedikit pada titik akhir hanya efektif ketika Anda dapat memverifikasi bahwa itu berfungsi, itulah sebabnya pemantauan dan audit aktivitas titik akhir sangat penting. Tanpa visibilitas ke dalam aktivitas titik akhir, akses yang ditinggikan dapat disalahgunakan tanpa deteksi, membuat organisasi lebih rentan terhadap ancaman orang dalam dan pelanggaran data.

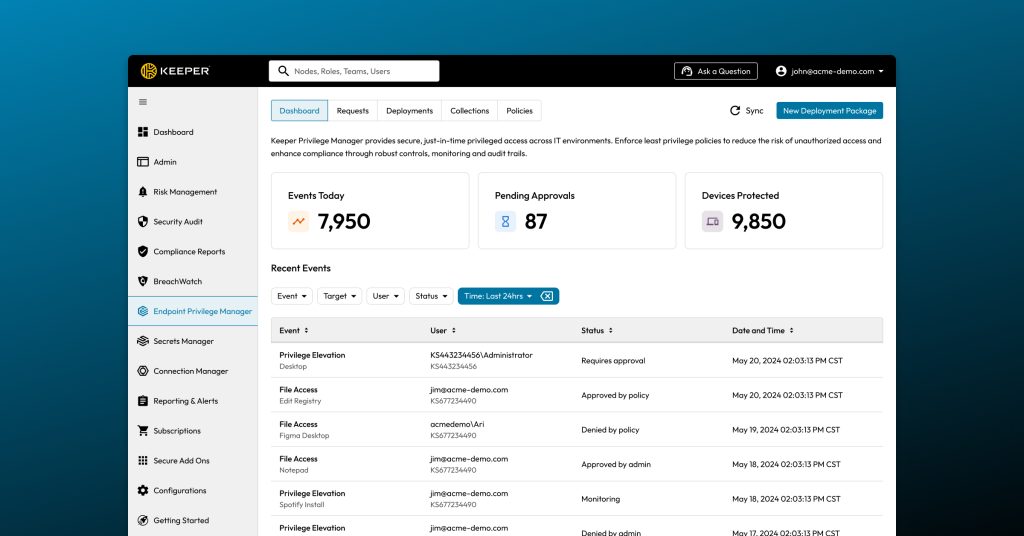

Itulah sebabnya organisasi harus menggunakan solusi manajemen hak istimewa titik akhir yang menyediakan pemantauan waktu nyata dan log audit terperinci. Alat -alat ini memungkinkan tim keamanan untuk melacak siapa yang meminta akses tinggi, ketika diberikan dan tindakan apa yang diambil. Dengan memantau peningkatan akses secara real time, tim keamanan dapat lebih cepat menanggapi anomali dan memastikan kebijakan sedang diikuti.

security-with-least-privilege”>Tingkatkan keamanan titik akhir dengan hak istimewa paling sedikit

Organisasi harus menegakkan hak istimewa paling tidak pada titik akhir untuk bertahan melawan ancaman cyber canggih. Dengan menghilangkan hak admin yang berdiri, menerapkan akses JIT dan terus memantau aktivitas titik akhir, organisasi dapat mengurangi permukaan serangan mereka dan meminimalkan dampak pelanggaran data potensial.

Keeper Endpoint Privilege Manager membantu organisasi menegakkan POLP di seluruh lingkungan Windows, MacOS dan Linux. Jika organisasi Anda siap untuk memperkuat titik akhir, minta demo hari ini untuk mempelajari bagaimana penjaga dapat mendukung postur keamanan Anda.

Pertanyaan yang sering diajukan

Apa yang paling tidak memiliki hak istimewa pada titik akhir?

Privilege terkecil pada titik akhir berarti memberi pengguna hanya tingkat akses minimum yang diperlukan untuk melakukan tugas pada perangkat, termasuk laptop, desktop, dan ponsel. Menegakkan hak istimewa yang paling tidak mengurangi kerentanan keamanan dengan memblokir perubahan yang tidak sah, membatasi dampak potensial infeksi malware dan mencegah pergerakan lateral dari akun yang dikompromikan.

Bagaimana cara menghapus hak admin dari karyawan?

Untuk menghapus hak admin dari karyawan, mulailah dengan mengidentifikasi pengguna mana yang memiliki hak admin lokal dan mengevaluasi apakah mereka diperlukan. Gunakan kebijakan grup atau solusi manajemen hak istimewa titik akhir untuk mencabut hak admin yang tidak perlu. Mengkomunikasikan perubahan ini dengan jelas dan memberikan pelatihan yang cukup untuk membantu karyawan memahami manfaat dan proses akses JIT yang baru.

Alat apa yang membantu menegakkan kontrol hak istimewa titik akhir?

Alat manajemen hak istimewa titik akhir dirancang untuk menegakkan hak istimewa paling sedikit pada perangkat pengguna. Solusi ini memungkinkan organisasi untuk menghapus hak admin lokal yang berdiri, memungkinkan ketinggian akses JIT dan memantau aktivitas istimewa. Meskipun ada beberapa alat manajemen hak istimewa titik akhir di pasaran, penjaga ujung privilege Manager mendukung penegakan lintas platform lintas jendela, macOS dan lingkungan Linux, yang memungkinkan organisasi untuk meningkatkan postur keamanan titik akhir mereka.